В последней декаде апреля компания Cezurity, разработчик технологий в области информационной безопасности объявила о начале продаж малым и средним предприятиям решения Cezurity СОТА (Cloud Observer for Targeted Attacks) SoHo Edition, предназначенного для выявления хакерских атак на корпоративную ИТ-инфраструктуру. В этом решении выявление атак такого рода происходит с помощью мониторинга состояний «конечных точек» (настольных ПК, ноутбуков, рабочих станций и так далее).

Внедрение решения Cezurity СОТА SoHo Edition требует определенной квалификации. Именно поэтому оно осуществляется партнерами компании, прошедшими специальное обучение. В настоящее время в семи городах России такого рода партнеров насчитывается 14. Однако предполагается, что в ближайшие год-два их будет свыше ста. Кстати, по информации компании, 100% продаж идут через партнеров.

Ранее разработки Cezurity предназначались лишь для защиты предприятий, насчитывающих свыше 50 «конечных точек». При этом для выявления аномалий в функционировании «конечных точек» используется находящаяся в облаке Cezurity самообучающаяся система, основанная на методах интеллектуального анализа больших массивов данных, включая как классические методы машинного обучения, так и сравнительно недавно появившиеся методы класса deep learning, связанные с применением многослойных нейронных сетей.

«Cezurity входит в группу InfoWatch, но в качестве независимой компании с собственным операционным управлением, — поясняют в компании. — С 2014 по 2016 год наше анти-APT решение продавалось под торговой маркой Infowatch TAD. Однако с марта этого года мы самостоятельно вышли на рынок и продаем решение Cezurity COTA под своей торговой маркой. Все дело в том, что 2 года решение довольно успешно продавалось компанией InfoWatch их традиционным заказчикам из сегмента enterprise, но сейчас нам интереснее работать с СМБ-сегментом, это связано с низкой стоимостью владения продуктом и легкой разверткой. И мы позиционируем „СОТУ“ как решение для обнаружения целенаправленных атак, доступное СМБ-компаниям».

Особенность решений, над созданием которых сейчас работает Cezurity, в том, что они, строго говоря, не является программными продуктами, а относятся к услугам класса Cloud-Based Security Services (SecaaS). По оценкам Gartner, в 2015 в регионе EMEA общий объем услуг класса Cloud-Based Security Services составил 4 млрд. долларов США, а к 2020 году данный показатель достигнет 9 млрд. долл. При этом среднегодовой темп роста (CAGR) этого показателя составит 18,9%. А вклад услуг класса SecaaS в общий рынок продуктов безопасности (Securyty Products Market) за этот период, по оценкам Gartner, вырастет с 9% (в 2015 г.) до 16% (в 2020 г.).

В марте этого года вице-президент IBM по продажам в Центральной и Восточной Европе Кирилл Корнильев на очередном заседании Комитета АПКИТ по мониторингу развития ИТ-индустрии (со ссылкой на исследования, проведенные IBM Security и исследовательским институтом Institute for Business Value) сообщил: 68% руководителей крупных компаний рассматривают кибербезопасность задачей № 1 для своего предприятия, а 94% руководителей высшего звена полагают, что их компанию в ближайшие два года, возможно, ожидает серьезный инцидент в сфере кибербезопасности. В то же время лишь 17% респондентов упомянутого выше исследования сообщили о готовности к такого рода угрозам и способности к адекватному реагированию на эти угрозы.

То, что в мире информационная безопасность идет в сторону аутсорсинга, отмечают и аналитики IDC. В своем недавнем глобальном прогнозе они дают такую оценку: к 2017 году 50% корпоративных заказчиков будут использовать аналитику как услугу, помогающую справиться с выявлением кибератак на их предприятия.

Представители IBM утверждают, что в мире крупным предприятиям услуги класса SecaaS оказывают сотни компаний. В России поставщиков такого рода услуг единицы. Что же касается компаний, предоставляющих в нашей стране услуги класса SecaaS небольшим (до 50 рабочих мест) предприятиям, то их, по словам представителей Cezurity, раньше вообще не было.

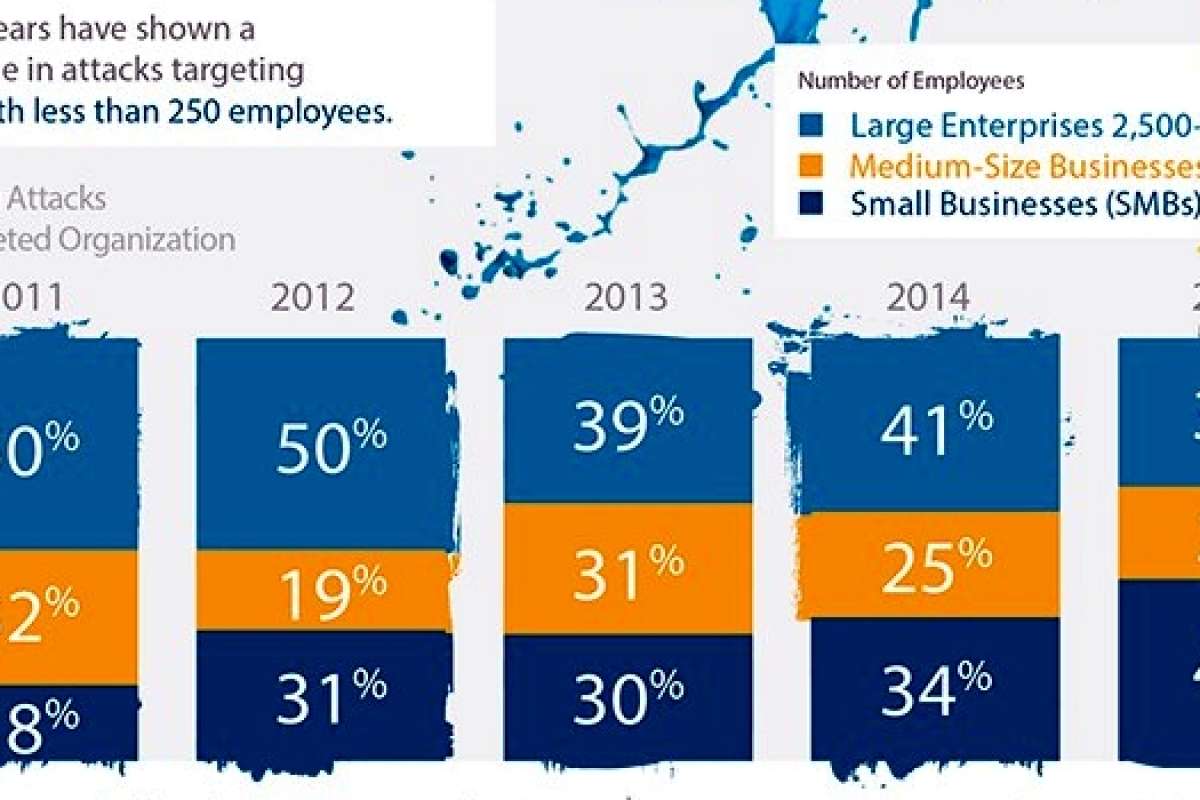

В то же время одна из особенностей текущего момента состоит в том, что организаторы кибератак в качестве мишеней все чаще выбирают не только крупные, но и небольшие предприятия. Так например, согласно опубликованным в 2016 г оценкам Symantec, среди предприятий, подвергшихся целевым (таргетированным) фишинговым атакам, неуклонно растет доля небольших (до 250 сотрудников) предпрприятий. Если в 2011 г. она равнялась 18%, то в

Увеличивается и общее количество атак такого рода. Если в

Именно эта тенденция и побудила компанию Cezurity предложить услуги класса SecaaS не только крупным, но и небольшим предприятиям. Специалисты Cezurity утверждают, что с точки зрения скорости и качества обнаружения хакерских атак их SoHo-решение не отличается от решений для компаний, где защищаются свыше 50 рабочих станций. Они говорят: «Принципиальных отличий нет. Атака станет обнаружена сразу после того, как в одной из защищаемых систем будет зафиксировано критическое изменение. Так как предлагаемое нами решение опирается на мониторинг изменений конечных точек, то результаты его функционирования не зависят от инфраструктуры и топологии защищаемой системы (даже если IT-инфраструктура организации сложна и включает много различных систем».

Внедрение решения Cezurity СОТА SoHo Edition требует определенной квалификации. Именно поэтому оно, как правило, осуществляется партнерами компании, прошедшими специальное обучение. В настоящее время в семи городах России такого рода партнеров насчитывается 14. Однако предполагается, что в ближайшие год-два их будет свыше ста.

Интересно отметить, что по «психологическим причинам» конечному пользователю решение Cezurity СОТА SoHo Edition предлагается не как услуга, а как лицензия, стоимость которой зависит от её срока и количества имеющихся у заказчика рабочих станций. При этом есть скидки для образовательных и медицинских учреждений. Если же говорить о базовой стоимости этих лицензий, то для конечного пользователя она, по словам представителей Cezurity, лежит в пределах от 5 тыс. руб. за рабочую станцию в год.

Директор по маркетингу Cezurity Дмитрий Попович говорит: «Небольшие (СМБ) компании зачастую они не имеют возможности использовать никакие средства защиты, кроме „антивирус + файрволл“. Мы нередко сталкивались с ситуацией, когда компании из „верхнего“ подсегмента СМБ покупали лицензии на ИБ-решения, но фактически отказывались от их использования — не могли внедрить, не могли правильно эксплуатировать (много оповещений, которые нужно кому-то обрабатывать, а при покупке об этом не подумали). Это случается и с Enterprise-компаниями. Одна из самых громких атак последнего времени — это атака на американский ритейлер Target. В Target использовалось решение FireEye. Но после утечки выяснилось, что оповещения об атаке были, но никто их не обработал. Решение Cezurity COTA SoHo Edition не является „надоедливым“. Мы оповещаем его пользователей только о тех инцидентах, которые уже признаны инцидентами либо нашей экспертной системой, либо нашими аналитиками. Немаловажно и то, что обработка данных происходит в нашем облаке, то есть заказчику для эксплуатации решения Cezurity COTA SoHo Edition не требуется приобретать дополнительные серверы и системы хранения данных».

По словам представителей Cezurity, с 2014 по

«В настоящее время мы не занимаемся обнаружением и защитой от угроз на iOS и Android, — добавляет Дмитрий Попович. — Мы считаем, что основное место приложения атак — рабочие компьютеры и сервера на базе Windows. Мобильные же устройства в массе своей используются для доступа к почте и мессенджерам. „Точкой входа“ мобильные устройства не являются, т. к. проникнуть (а уж тем более — закрепиться на них) значительно сложнее, чем на Windows-системах пользователей. Да, старые Android-устройства уязвимы, но современные Android и iOS с учетом ограничения самой экосистемы этих ОС не дают плацдарма для совершения атаки на организацию».

Источник: Владимир Митин, для crn.ru